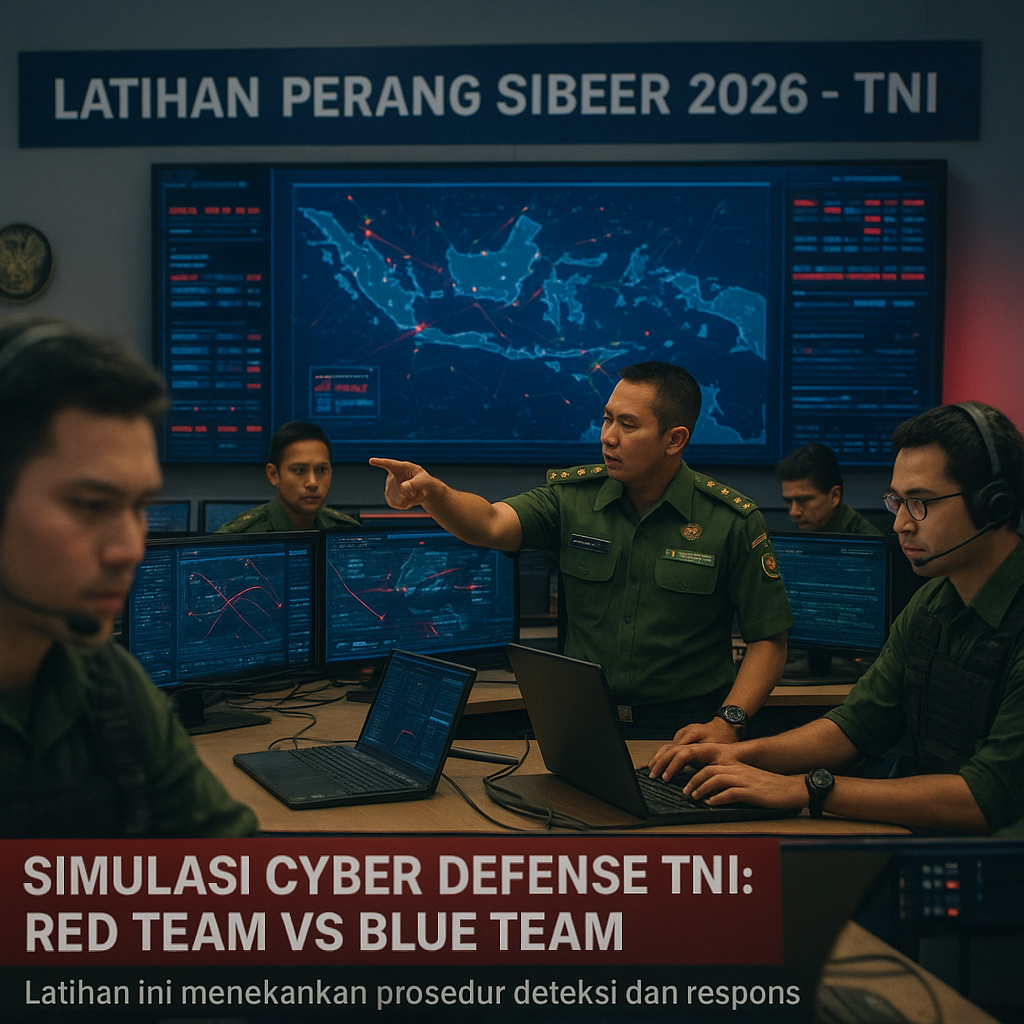

Dalam simulasi Perang Siber TNI 2026, Pusat Siber TNI (Pusiber) menguji ketangguhan cyber defense mereka melalui sebuah latihan yang disimulasikan dengan skenario kompleks. Inti latihan ini adalah konfrontasi langsung antara Red Team yang bertindak sebagai agresor, melawan Blue Team yang berperan sebagai garda pertahanan. Latihan ini bukan sekadar uji coba sistem, melainkan prosedur operasional standar berlapis yang dirancang untuk memetakan respons terhadap serangan nyata.

Fase Pembuka: Reconnaissance dan Penerapan Pertahanan Aktif

Operasi diawali dengan fase reconnaissance oleh Red Team. Di sini, tim penyerang secara sistematis melakukan scanning jaringan dan footprinting untuk memetakan celah, titik lemah, dan arsitektur sistem Blue Team. Langkah ini setara dengan pengintaian di medan konvensional untuk mengumpulkan intelijen sebelum serangan dimulai. Untuk menghadapinya, Blue Team tidak pasif menunggu. Mereka menerapkan taktik pertahanan aktif dengan memasang honey pot—sistem umpan yang dirancang menarik perhatian penyerang—dan mengaktifkan Intrusion Detection System (IDS) di titik-titik kritis jaringan. Tujuan taktisnya adalah ganda: mengelabui agar penyerang mengarahkan upayanya ke target yang tidak vital, serta mendeteksi pola dan tanda awal aktivitas mencurigakan sedini mungkin.

Eskalasi dan Kontra-Serangan: Dari Eksploitasi hingga Neutralisasi

Setelah fase pengintaian, Red Team melancarkan serangan utama. Teknik yang digunakan adalah serangan spear phishing yang ditargetkan dan eksploitasi terhadap vulnerability (kerentanan) yang teridentifikasi pada perangkat lunak atau sistem. Respon Blue Team dijalankan sesuai doktrin insiden siber yang ketat:

- Isolate Infected Segment: Segera melakukan isolasi pada segmen jaringan yang terindikasi terinfeksi untuk mencegah lateral movement dan penyebaran lebih luas.

- Apply Patch: Menerapkan tambalan keamanan (patching) untuk menutup kerentanan yang dieksploitasi.

- Activate Incident Response Plan: Mengaktifkan rencana tanggap insiden, yang mencakup mobilisasi tim teknis dan prosedur komunikasi.

Fase containment (pembatasan) pun dilaksanakan dengan blokir alamat IP jahat dan penyebaran aturan firewall baru. Namun, simulasi ini memiliki elemen taktis lanjutan. Blue Team tidak hanya bertahan, tetapi juga melakukan cyber counter-attack atau hack-back yang legal di lingkungan terkontrol. Sasaran kontra-serangan ini adalah menetralisasi command and control (C2) server milik Red Team, untuk memutus kendali mereka atas serangan yang sedang berlangsung. Sepanjang insiden, komunikasi internal berjalan pada secure channel dengan encrypted messaging untuk mencegah intersepsi musuh.

Latihan ini menggarisbawahi bahwa perang siber modern bukan lagi soal bertahan di balik tembok (firewall) semata. Doktrin yang diuji menunjukkan peralihan menuju pertahanan dinamis yang menggabungkan deteksi dini, respons terstruktur, dan kemampuan kontra-ofensif yang terukur dalam kerangka hukum. Keberhasilan operasi sangat bergantung pada prosedur komunikasi yang aman dan koordinasi tim yang solid, di mana setiap langkah dari isolasi hingga pemulihan harus dijalankan dengan presisi seperti manuver tempur. Pelajaran taktis utamanya adalah pentingnya memiliki rencana respons insiden yang matang dan dilatihkan secara berkala, karena di dunia siber, waktu respons yang cepat dan tepat sering kali menjadi penentu antara sekadar gangguan dan kehancuran infrastruktur kritis.